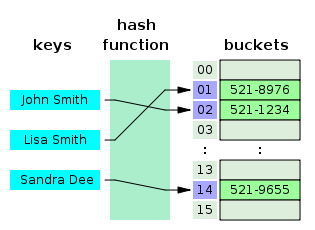

Ena od vrst orodij za shranjevanje informacij je hash tabela. V računalništvu se ta orodja za shranjevanje informacij ali podatkov imenujejo podatkovne strukture. Hash tabela je podatkovna struktura, ki uporablja hash funkcijo za beleženje lokacije podatkov. Vsak podatek, ki se shranjuje, ima ime, ki se imenuje ključ. Ključ je lahko na primer ime osebe. Vsako ime se ujema z enim podatkom, ki se imenuje vrednost, na primer s telefonsko številko osebe.

Podatki so običajno shranjeni v drugi podatkovni strukturi, imenovani polje, ki je podobna številnim škatlam ali vedrom v vrsti za shranjevanje podatkov. Vsako polje ima številko (indeks), ki se začne z 0 in šteje navzgor. Hash funkcija na podlagi ključa izračuna indeks polja, kamor bo element shranjen.

Kako deluje hash tabela

Osnovna ideja hash tabele je, da z uporabo hash funkcije neposredno iz ključa izračunamo mesto (indeks) v polju, kjer so podatki shranjeni. Hash funkcija prebere ključ (npr. niz znakov) in vrne celo število; to število se nato pogosto zmanjša z operacijo modulo dolžine polja, da dobimo veljaven indeks. Prednost je, da je iskanje, vstavljanje in brisanje v povprečju zelo hitro (amortizirano O(1)).

Trki (collisions) in reševanje

Ker obstaja omejeno število mest v polju, se lahko zgodi, da dve različni ključni vrednosti dajeta enak indeks — temu pravimo trk (collision). Obstajata dve osnovni strategiji za reševanje trkov:

- Chaining (verižna metoda): vsako polje vsebuje seznam (ali drugo zbirko) elementov, ki spadajo na ta indeks. Če pride do trka, se element doda v seznam v tem vedru. Prednost je preprostost in enostavno razširjanje; slabost je dodatni pomnilnik za kazalce ali kontejnere.

- Open addressing (odprto naslavljanje): vsi elementi so shranjeni znotraj osnovnega polja; ob trku se poišče naslednje prosto mesto po določeni shemi (npr. linearno sondiranje, kvadratno sondiranje ali dvojno hashiranje). Ta metoda običajno porabi manj pomožnega pomnilnika, vendar je občutljivejša na visoke izkoriščenosti polja (clustering).

Obremenitveni dejavnik in prilagajanje velikosti

Pomemben pojem je load factor (obremenitveni dejavnik) α = število elementov / velikost polja. Ko α preseže prednastavljeno mejo, se tabela pogosto poveča (rezervira večje polje) in izvede rehashing — vse ključe ponovno vstavimo v novo polje. Rehashing je drag v enkratnem strošku, vendar je njegova cena razporejena po več vstavitvah (amortizirano stroškovno učinkovito). Priporočene meje za obremenitveni dejavnik se razlikujejo glede na strategijo; pri odprtem naslavljanju se običajno uporablja nižja meja kot pri chainingu.

Lastnosti dobrih hash funkcij

- Determinističnost: isti ključ vedno da enak hash.

- Enakomerna porazdelitev: zmanjša število trkov.

- Hitrost: izračun mora biti hiter, saj se izvaja pogosto.

- Robustnost: pri vhodih iz nezanesljivih virov je dobro uporabiti funkcije, ki otežijo namerne trke (npr. SipHash za nize v omrežnih aplikacijah).

Kompleksnost

V povprečju so osnovne operacije (iskanje, vstavljanje, brisanje) v hash tabeli O(1). V najslabšem primeru (npr. vsi ključi trčijo v eno vedro ali nepravilna hash funkcija) je lahko kompleksnost O(n). Zato je izbira hash funkcije in strategije reševanja trkov ključna za dosledne zmogljivosti.

Uporabe v računalništvu

Zaradi hitrega dostopa in enostavnega modela so hash tabele široko uporabljene:

- asociativna polja in slovarji (key–value store)

- podatkovne zbirke in hash indeksi

- predpomnilniki (caching) in memoizacija

- implementacija množic (sets) in števec pojavitev

- simbolne tabele v prevajalnikih (compilers)

- usmerjevalne tabele in hiter iskalnik po konfiguracijah

Prednosti in slabosti

- Prednosti: zelo hitre povprečne operacije, enostaven vmesnik (vstavi, poišči, odstrani), primerne za velik nabor aplikacij.

- Slabosti: ne ohranjajo urejenosti elementov (ni primerno za poizvedbe po obsegu), morebitne težave z zasedbo pomnilnika in zlorabami (hash flooding), v najslabšem primeru poslabšana kompleksnost.

Priporočila in dobre prakse

- Izberite dobro hash funkcijo glede na tip podatkov in varnostne zahteve.

- Nastavite primerno začetno velikost in mejo obremenitvenega dejavnika, da zmanjšate število rehashanj.

- Pri deljenem dostopu uporabite konkurenčne strukture (npr. concurrent hash map) ali sinhronizacijo.

- Če potrebujete urejen izpis ali range-poizvedbe, raje uporabite uravnoteženo iskalno drevo (npr. rdeče-črno drevo).

Hash tabele so torej temeljna in zelo uporaben podatkovni tip, ki ga je smiselno uporabiti, kadar potrebujemo hiter dostop do podatkov po ključu. Razumevanje trkov, hash funkcij in obremenitvenega dejavnika pomaga pri izbiri prave implementacije za konkretno nalogo.